Power BI нь дата мэдээллийг боловсруулан интерактив тайлан болгож хянах самбар дээр мэдээллийг нэгтгэн тайлагнах чадвартай клауд платформ бүхий програмуудын цогц шийдэл юм.

ДэлгэрэнгүйТанай байгууллагын компьютерууд халдлагад өртөх хамгийн боломжит бай мөн үү?

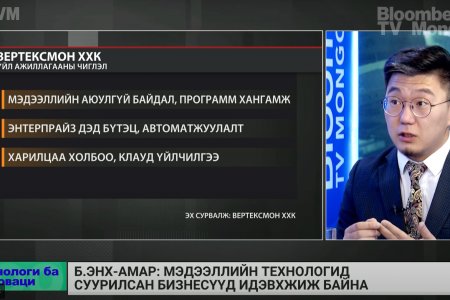

ДэлгэрэнгүйBloomberg Mongolia телевизийн технологи ба инноваци буланд Монгол улсын мэдээллийн технологийн салбарын чиг хандлага түүн дотроо байгууллага болон эцсийн хэрэглэгчийн кибер аюулгүй байдлын нөхцөл байдлын талаар ярилцлаа.

ДэлгэрэнгүйCT EXPO 2020 -д манай компани ивээн тэтгэгчээр оролцож Checkpoint, Grandstream, Hikvision, Infor зэрэг дэлхийн шилдэг брендүүдийн бүтээгдэхүүн болон шийдлүүдийг олон нийтэд амжилттай танилцуулсан

ДэлгэрэнгүйТа өөрийн байгууллагад тохирсон сервер & сторэйж шийдлээ манай мэргэжлийн инженерүүдийн тусламжтай гаргуулж аваарай.

ДэлгэрэнгүйEthical Machine Hacking Workshop Хөтөлбөрт Вертексмон компани хамтран зохион байгуулагчаар оролцлоо.

манай компанитай хамтран Ethical Hacking Machine нэртэйгээр зохион байгуулж онлайн шалгаруулалтад тэнцсэн нийт 9 IT инженер болон програмистуудын дунд тэмцээнийг зохион байгуулан явууллаа.

ДэлгэрэнгүйБайгууллагын болон алба нэгж, төсөл хөтөлбөрүүдийн дундын интранет файлын сан үүсгэж хэрэглэгч тус бүрээр эрхийн тохиргоог тохируулах боломжтой. Та дотоод сүлжээнд байхгүй үед заавал VPN ашиглалгүйгээр клаудаар хандан нэвтэрч орох боломжтой. SharePoint дээр байрласан дата мэдээлэл өмнөх 999 удаагийн хувилбараар хадгалагддаг тул та өмнөх хувилбараа сэргээн ажиллах давуу талтай.

ДэлгэрэнгүйМанай Вертексмон компани нь кибер аюулгүй байдлыг хангах чиглэлээр үйл ажиллагаа явуулдаг дэлхийн шилдэг Tenable Inc компанийн албан ёсны партнер боллоо.

Дэлгэрэнгүй2020 оны долдугаар сарын 15-ны өдөр Архангай аймгийн Эрдэнэбулган сумын Цагаан даваанд Норд Бенз загварын шатахуун тээвэрлэсэн ачааны автомашин осолдож зам тээврийн томоохон осол гарсан. Ослын улмаас гал гарч эсрэг урсгалд зорчиж явсан таван автомашин, нэг мотоцикль шатаж 2 хүн газар дээрээ амь насаа алдаж, 11 хүн хүнд бэртсэн харамсалтай хэрэг гарсан билээ.

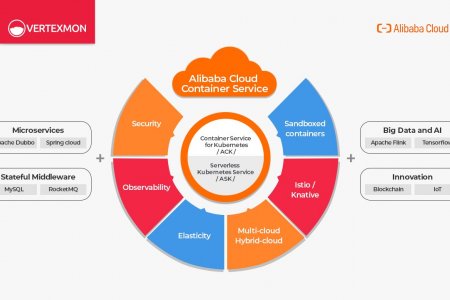

ДэлгэрэнгүйКонтйнер сервис нь физик дэд бүтэц болон ашиглаж буй үйлдлийн системээс үл хамааран нэг орчноос нөгөө орчинд шилжүүлэн ажиллах, ачаалалд нийцүүлэн автоматаар өргөтгөх, өөрийгөө хянах, алдааг автоматаар засварлах боломжтой удирдахад хялбар уян хатан клауд үйлчилгээ юм.

ДэлгэрэнгүйIPVideoTalk болон Zoom application харьцуулалт

ДэлгэрэнгүйТанай байгууллагын үнэ цэнэтэй, оюуны өмч бүхий мэдээллүүдийг дотоод болон гадаад орчинд найдвартай хамгаалах дэлхийд хүлээн зөвшөөрөгдсөн Advanced түвшний CoSosys Endpoint DLP шийдлийг хэрхэн ашиглах болон тэргүүн туршлагын талаарх мэдээллийг бид энэ удаагийн вебинараараа танд олгох болно.

ДэлгэрэнгүйБүх салбарын мэргэжилтэнгүүд аюулгүй байдлын периметрийн дотор болон гадна байгаа кибер-аюул заналхийллээс бизнесийнхээ мэдээллийг хамгаалахын тулд Zero Trust Security гэсэн сэтгэлгээнд шилжиж байна. Хэзээ ч бүү ИТГЭ, үргэлж НЯГТАЛ... Бидний Check Point Infinity архитегтурын тусламжтай Zero Trust Security практик аргачлалыг хүндрэл, эрсдэл багатайгаар амжилттай хэрэгжүүлэх 9 алхамыг танилцуулж байна.

ДэлгэрэнгүйAlibaba Cloud серверийн танилцуулга ВЕБИНАРЫГ зохион байгуулах гэж байна.

ДэлгэрэнгүйERP систем нь анхны хөрөнгө оруулалтыг ихээр шаарддаг учир жижиг дунд бизнес эрхлэгчдэд энэхүү системийг нэвтрүүлэх боломж төдийлөн хомс байдаг. илүү хүндрэлтэй тусч байгаа тул бизнесийн үйл ажиллагаандаа төдийлэн нэвтрүүлж чадахгүй байна. Хэрэв таньд ч бас уг асуудал тулгарч багаа бол бид “Microsoft SharePoint” програмыг санал болгож байна.

Дэлгэрэнгүй