Nutanix Cloud Platform

ДэлгэрэнгүйDarktrace EMAIL - Хиймэл оюунд суурилсан дэвшилтэт email хамгаалалтын шийдэл

ДэлгэрэнгүйCheck Point компанийн тайлангаас онцлох 5 чиг хандлага

ДэлгэрэнгүйRadware компани “Web Application and API Protection (WAAP)” шийдэлд тэргүүлэгчээр шалгарлаа

ДэлгэрэнгүйSelf-Learning AI-д суурилсан дэвшилтэт NDR хамгаалалтын шийдэл

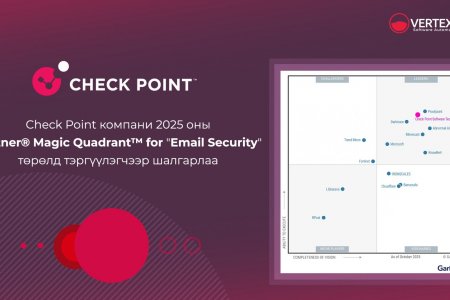

Дэлгэрэнгүй2025 Gartner® Magic Quadrant™ for "Email Security"

ДэлгэрэнгүйВертексмон компани нь Check Point компанийн APAC бүсийн 2025 оны хамгийн шилдэг өсөлттэй партнераар шалгарлаа

ДэлгэрэнгүйCheck Point-ийн клауд firewall шийдэл CyberRatings.org-ын туршилтаар халдлагаас 100% хамгаалсан үнэлгээг авлаа

ДэлгэрэнгүйДэлхий даяар кибер халдлага эрчимжиж буй энэ цаг үед Check Point компани байгууллагуудын найдвартай хамгаалагч хэвээр байна

ДэлгэрэнгүйGroup-IB компани Тайланд болон Сингапурын цагдаагийн газартай хамтран кибер гэмт хэрэгтнүүдийг илрүүлэн баривчлав

ДэлгэрэнгүйGroup-IB компани Тайланд болон Сингапурын цагдаагийн газартай хамтран кибер гэмт хэрэгтнүүдийг илрүүлэн баривчлав

Дэлгэрэнгүй"CPX 2025 Check Point Experience" арга хэмжээнд Вертексмон компани амжилттай оролцлоо

ДэлгэрэнгүйХувьсан өөрчлөгдөж буй Ransomware халдлага

ДэлгэрэнгүйMiercom -оос шалгаруулсан firewall төрөлд Check Point хамгийн өндөр ГҮЙЦЭТГЭЛТЭЙ КОМПАНИАР ТОДОРЛОО.

ДэлгэрэнгүйМэдээллийн аюулгүй байдлаар дэлхийд тэргүүлэгч “Check Point Software Technologies” компаниас таамаглан гаргасан 2025 оны кибер халдлагын чиг хандлага.

Дэлгэрэнгүй