Манай Вертексмон компани нь кибер аюулгүй байдлыг хангах чиглэлээр үйл ажиллагаа явуулдаг дэлхийн шилдэг Tenable Inc компанийн албан ёсны партнер боллоо.

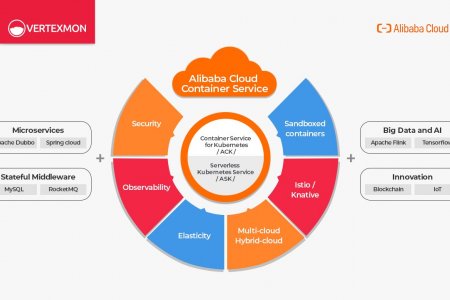

ДэлгэрэнгүйКонтйнер сервис нь физик дэд бүтэц болон ашиглаж буй үйлдлийн системээс үл хамааран нэг орчноос нөгөө орчинд шилжүүлэн ажиллах, ачаалалд нийцүүлэн автоматаар өргөтгөх, өөрийгөө хянах, алдааг автоматаар засварлах боломжтой удирдахад хялбар уян хатан клауд үйлчилгээ юм.

Дэлгэрэнгүй#ЦАХИМ_АЮУЛГҮЙ_БАЙДЛЫН_ЭРХ_ЧӨЛӨӨ цуврал подкастын эхний дугаараар бид #Phishing халдлагыг онцлон ярилцлаа.

ДэлгэрэнгүйТанай байгууллагын үнэ цэнэтэй, оюуны өмч бүхий мэдээллүүдийг дотоод болон гадаад орчинд найдвартай хамгаалах дэлхийд хүлээн зөвшөөрөгдсөн Advanced түвшний CoSosys Endpoint DLP шийдлийг хэрхэн ашиглах болон тэргүүн туршлагын талаарх мэдээллийг бид энэ удаагийн вебинараараа танд олгох болно.

ДэлгэрэнгүйБүх салбарын мэргэжилтэнгүүд аюулгүй байдлын периметрийн дотор болон гадна байгаа кибер-аюул заналхийллээс бизнесийнхээ мэдээллийг хамгаалахын тулд Zero Trust Security гэсэн сэтгэлгээнд шилжиж байна. Хэзээ ч бүү ИТГЭ, үргэлж НЯГТАЛ... Бидний Check Point Infinity архитегтурын тусламжтай Zero Trust Security практик аргачлалыг хүндрэл, эрсдэл багатайгаар амжилттай хэрэгжүүлэх 9 алхамыг танилцуулж байна.

ДэлгэрэнгүйЭдийн засгийн хүндрэлтэй нөхцөл байдал үүссэн хэдий ч мэдээллийн аюулгүй байдлын эрх чөлөөгөө эдлэн цахим гэмт этгээдүүдээс Дотоод сүлжээ, Компьютер, Гар утасаа хамгаалаарай.

ДэлгэрэнгүйCOVID-19 талаар хуурамч мэдээлэл түгээх, энэхүү вирусын мэдээлэл дээр тулгуурлаж хүмүүсийн анхаарлыг татаж залилан хийх Фишинг (Phishing) төрлийн Цахим халдлагууд огцом нэмэгдсээр байна.

ДэлгэрэнгүйCheckpoint компаний судалгааны тайлангаас харахад rэмт этгээдүүд дэлхий дахинд тархаад буй короно вирусын талаарх сенсаци мэдээ, өвчнөөс сэргийлэх зөвөлгөөг ашиглаж кибер халдлага хийж байгаa нь дэлхийн олон улс оронд маш амжилттай хэрэгжиж байна.

ДэлгэрэнгүйИхэнх байгууллагууд бүгд л Үүлэн Технологи буюу Клауд ашиглах сонирхол байдаг ч Клауд Модел, Аюулгүй байдлыг бүрэн хангах мэдлэг дутуугаас болж зориглон шийдвэр гаргаж чаддаггүй.

ДэлгэрэнгүйКлауд архитектурыг сонгон байгууллагатаа нэвтрүүлэх нь таны бизнесийг илүү үр ашигтай, хурдтай, зардлаа хяналттай болгоход тусална.

ДэлгэрэнгүйКибер халдлагууд улам бүр сайжирч, хувьсан өөрчлөгдсөөр байна. Хэдхэн жилийн өмнөх үеийнхтэй харицуулавал халдлагууд нарийн төвөгтэй бас учруулах хор хөнөөл нь эрс нэмэгдсэн.

ДэлгэрэнгүйДэлхийн хамгийн хүчирхэг кибер халдлагын мэдээллийн сан болох Threat Cloud нь өдөрт 4 сая гаруй файлуудыг шалгаж, 7000 гаруй тэг өдрийн халдлагуудыг таслан зогсоож байна.

ДэлгэрэнгүйБүхий л бизнесүүд өргөжин тэлдэг, үүний хэрээр мэдээлэл технологийн дэд бүтэц болон системээ өргөтгөх хэрэгцээ шаардлага гардаг.

ДэлгэрэнгүйСүүлийн үед бидний хоорондоо дамжуулах документ буюу баримт бичгээр хортой вирус дамжих нь ихэссэн. 2019 онд PDF, Microsoft Office Word, Excel болон PowerPoint зэрэг програмын файлаар хортой вирус дамжин ирсэний 60% нь имэйлээр, 20% нь вэб таталтаар дамжин орж ирсэн байна.

ДэлгэрэнгүйӨнөөгийн гибрид буюу хосолмол орчин цахим гэмт хэрэгтнүүдэд илүү их боломжийг бий болгож байгаа бөгөөд мэдээллийн технологийн дотоод сүлжээ, үүлэн шийдэл, гар утас, IoT төхөөрөмж гэх мэт орчин бүр нь боломжит зорилтууд юм. Гэхдээ урьдчилан анхааруулахад аюулгүй байдлаа сайжруулахын тулд хүчирхэг нэгдэл бүхий архитектурыг ашигласнаар бүх хэмжээтэй бизнесүүд халдаж болох дайралтуудаас өөрсдийгөө хамгаалах боломжтой юм.

Дэлгэрэнгүй