Check Point Exposure Management – Эрсдлийг бодитоор бууруулах хамгаалалтын цогц шийдэл

Check Point компанийн 2026 оны цоо шинэ шийдэл Check Point Exposure Management-ийг танилцуулж байна.

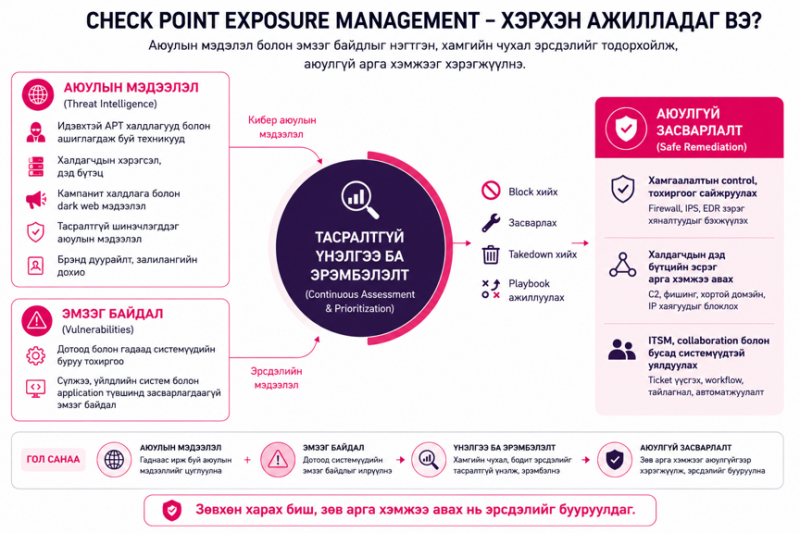

Кибер аюулын мэдээллийг бодит хамгаалалт болгон хувиргана

Яагаад энэ чухал вэ?

Байгууллагууд эрсдэлээ харж байгаа ч түүнийг бодитоор бууруулах тал дээр гацдаг. Check Point Exposure Management нь тархай мэдээллийг нэгтгэн, хамгийн чухал эрсдэлийг зөв эрэмбэлж, баталгаажсан хамгаалалтын арга хэмжээ болгон хувиргана. Учир нь dashboard биш, зөв action л эрсдэлийг бууруулдаг.

Хэрхэн ажилладаг вэ?

Check Point Exposure Management нь гаднын кибер аюулын мэдээллийг байгууллагын дотоод системийн мэдээлэлтэй нэгтгэн, яг одоо хамгийн чухал бөгөөд бодитоор ашиглагдаж болзошгүй эрсдэлийг тодорхойлдог.

Халдагчид зөвхөн CVE жагсаалтаас эхэлдэггүй. Тэд байгууллагын гаднаас харагдаж буй attack surface буюу халдлагад өртөж болзошгүй бүх цэгийг хардаг. Үүнд ил гарсан систем, буруу тохиргоо, ашиглагдаагүй хамгаалалт, алдагдсан credential, phishing kit, dark web дээрх мэдээлэл зэрэг багтана.

Check Point Exposure Management нь эдгээр мэдээллийг байгууллагын дотоод security tool-уудаас ирж буй telemetry-тэй нэгтгэж, яг одоо ямар эрсдэл бодитоор ашиглагдаж болзошгүй байна вэ? гэдгийг тодорхойлно.

Ингэснээр байгууллага зөвхөн “ямар эмзэг байдал байна вэ?” гэдгийг харахаас гадна аль эрсдэлийг түрүүлж засах, ямар хамгаалалтын арга хэмжээ авах ёстойгоо мэддэг болно.

Хамгийн чухал эрсдэлийг түрүүлж тодорхойлно

Зөвхөн эрсдэлийг харах нь хангалтгүй. Байгууллагын сүлжээ, систем, cloud орчинд байгаа эмзэг байдал, буруу тохиргоо, хамгаалалтын цоорхой бүрийг Check Point Exposure Management нэгтгэн үнэлдэг.

Ингэхдээ тухайн эрсдэл бодитоор ашиглагдах боломжтой эсэх, гаднаас хэр ил харагдаж байгаа, одоо байгаа хамгаалалтын control-ууд түүнийг хааж чадаж байгаа эсэхийг тооцоолно.

Үүний үр дүнд security багууд олон alert дундаас төөрөхгүй. Харин бизнесийн хувьд үнэхээр чухал, түрүүлж засах шаардлагатай эрсдэлүүдийг тодорхой харж чадна.

Бизнесийг тасалдуулахгүйгээр эрсдэлийг бууруулна

Check Point Exposure Management нь илэрсэн эрсдэлийг аюулгүй бууруулах арга хэмжээг санал болгож, хэрэгжүүлэхэд тусална. Virtual patching, IPS protection, adaptive blocklist, phishing takedown, policy сайжруулалт зэрэг арга хэмжээг бизнесийн үйл ажиллагаанд саад учруулахгүйгээр баталгаажуулан хэрэгжүүлэх боломжтой.

Мэдээллээс баталгаатай хамгаалалт руу

Security багуудад зөвхөн илүү их мэдээлэл, олон alert хэрэгтэй биш. Харин аль эрсдэл хамгийн чухал вэ, юуг түрүүлж засах вэ, ямар арга хэмжээ авах вэ гэдэгт тодорхой бөгөөд итгэлтэй хариулт хэрэгтэй.

Check Point Exposure Management нь тархай байгаа кибер аюулын мэдээлэл, эмзэг байдлын өгөгдөл болон хамгаалалтын нөхцөл байдлыг нэгтгэн дүн шинжилгээ хийдэг. Ингэснээр байгууллага зөвхөн эрсдэлээ хараад зогсохгүй, түүнийг баталгаажсан, аюулгүй хэрэгжүүлэх боломжтой хамгаалалтын арга хэмжээ болгон хувиргана.

Гол үнэ цэн нь “юу буруу байна вэ?” гэдгийг харуулахад биш, харин зөв эрсдэлийг зөв цагт нь зөв арга хэмжээгээр бууруулахад оршино.

Үр дүн

- Alert багасаж, бодит засвар нэмэгдэнэ

- Аюулгүй remediation хийх хугацаа богиносно

- Эрсдэл тасралтгүй буурна

Яагаад байгууллагууд Check Point-ийг сонгодог вэ?

Check Point Exposure Management нь гаднын аюулын мэдээлэл болон байгууллагын дотоод хамгаалалтын мэдээллийг нэгтгэж, хамгийн чухал эрсдэлийг тодорхойлдог. Ингэснээр байгууллага халдлагын дараа хариу үйлдэл үзүүлэхээс илүүтэй, эрсдэлийг урьдчилан бууруулах боломжтой болно. Мөн бусад security болон IT системүүдтэй уялдан ажиллаж, хамгаалалтын арга хэмжээг хурдан, баталгаатай хэрэгжүүлэхэд тусална.

Дүгнэлт

Check Point Exposure Management нь кибер аюулын мэдээлэл, эмзэг байдлын үнэлгээ болон аюулгүй засварлах арга хэмжээг нэг тасралтгүй процесс болгон нэгтгэдэг урьдчилан сэргийлэх хамгаалалтын шийдэл юм.

Энэ шийдэл нь зөвхөн эрсдэлийг харуулаад зогсохгүй, түүнийг баталгаажсан арга хэмжээгээр бодитоор бууруулахад тусална. Ингэснээр байгууллага хамгаалалтын түвшнээ хэмжигдэхүйц байдлаар сайжруулж, эрсдэлээ илүү хурдан, аюулгүй удирдах боломжтой болно.

Мэдээллийн аюулгүй байдлын шийдлийг нэвтрүүлэгч Вертексмон компани

.png)