2025 он бол кибер аюулгүй байдлын түүхэнд "Coordinated Chaos" буюу зохион байгуулалттай эмх замбараагүй байдлын жил байлаа. Check Point Research-ийн 2026 оны тайлангаас харахад дэлхийн хэмжээнд байгууллагууд долоо хоногт дунджаар 1,968 удаагийн кибер халдлагатай тулгарч байгаа нь өмнөх жилийнхээс 18%, 2023 онтой харьцуулахад 70%-иар өссөн үзүүлэлт юм.

Гэвч тоон үзүүлэлтээс илүүтэйгээр халдлагын мөн чанар өөрчлөгдсөн нь IT инженерүүдийн хувьд хамгийн том сорилт болж байна. Халдлага үйлдэгчид одоо ганц нэг malware илгээхээ больж, AI-driven automation, Identity abuse, болон Edge infrastructure-ийг хослуулсан олон шатлалт кампанит ажлуудыг өрнүүлж байна. Энэхүү тайланд 2026 онд IT инженерүүдийн анхаарах ёстой үндсэн 5 чиглэл, статистик дүн шинжилгээ болон техникийн зөвлөмжүүдийг багцлалаа.

Мэргэжилтнүүдийн анхаарах ёстой 2026 оны үндсэн 5 трендийг танилцуулж байна.

1. AI нь "End-to-End Attack Vector" болсон нь

Байгууллагууд GenAI (Generative AI) болон LLM (Large Language Model)-үүдийг бизнесийн процесст нэвтрүүлэх хурд нь аюулгүй байдлын хяналт (Security Controls)-аас хол давав. Энэ зөрүүг халдлагчид "End-to-End Attack Vector" болгон ашиглаж байна.

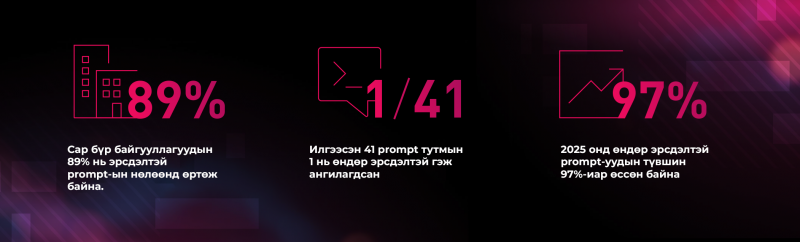

- Статистик: Байгууллагуудын 90% нь 3 сарын хугацаанд эрсдэлтэй AI prompt-уудтай тулгарсан.

- Эрсдэл: Enterprise AI хэрэгсэлд илгээсэн 48 prompt тутмын 1 нь "High risk" гэж ангилагдсан.

- Аюул: Нийт prompt-уудын 16% нь PII (Personally Identifiable Information) задруулах, нууц үг эсвэл API key илгээх, эсвэл AI-ийн хариуг өөрчлөх (jailbreaking/manipulation) шинж чанартай байсан.

Check Point-ийн охин компани болох Lakera-ийн хийсэн судалгаагаар 10,000 орчим Model Context Protocol серверийг шалгахад тэдгээрийн 40%-д нь security vulnerability илэрсэн байна. AI системүүд одоо байгууллагын үйл ажиллагааны салшгүй хэсэг болсон тул тэдгээрийн доголдол нь "Scale" хийгдсэн томоохон хохирол учруулах эрсдэлтэй.

2. AI ашигласан Ransomware халдлагууд

Ransomware бүлэглэлүүд жижиг, төвлөрсөн бус (decentralized) бүтэц рүү шилжиж, AI автоматжуулалтыг ашиглан илүү хурдан, олон тооны дайралт хийх болж хамгаалалтын багуудад ирэх дарамтыг нэмэгдүүлж байна.

- Extorted (Шантаажид өртсөн) хохирогчдын тоо жилийн өмнөхөөс 48%-иар өссөн.

- Өмнө нь Ransomware халдлагад барьцаа төлбөр төлвөл файлаа буцааж авах (decrypt) итгэлцэл, нэр хүнд чухал байсан бол одоо тус итгэлцэл суларч, оронд нь хялбар нэвтрэх боломжтой RaaS платформ ашигласан олон шинэ бүлгүүд 50%-иар олширсон.

- Халдлагууд нь ихэвчлэн "Zero-day" буюу шинэ эмзэг байдалд бус, аль хэдийн үүссэн хандах эрх (existing access) болон дотогш нэвтэрсний дараах хурд (move quickly) дээр тулгуурлаж байна.

Энэхүү цөөн томоохон бүлэглэл гэхээсээ илүүтэй олон жижиг ransomware бүлэглэлүүд олширсон байдал нь ransomware-ийн үйл ажиллагааг урьдчилан таамаглахад хэцүү болгож, хууль сахиулах байгууллагуудын нэгдсэн арга хэмжээг үр дүнгүй болгож байна.

3. Hybrid орчин ба "Operational Sprawl"

Байгууллагын сүлжээний хил хязгаар (Perimeter) үгүй болж, Hybrid орчин үүссэн нь халдлагчдад Operational Sprawl (үйл ажиллагааны хэт тэлэлт/замбараагүй байдал) -ийг ашиглах боломжийг олгож байна.

- Edge devices болон сүлжээний дамжуулах төхөөрөмжүүд (relay boxes) нь "Initial Access Point" болгон ашиглагдах нь ихэссэн.

- Хяналтгүй төхөөрөмжүүд нь энгийн сүлжээний урсгал дунд нуугдаж, халдлагын суурь болж байна.

- Аюулгүй байдлыг ажилчид хэвийн бус үйлдлийг илрүүлэхээс өмнө Credentials хулгайлагдаж, Lateral movement аль хэдийн эхэлсэн байдаг.

4. Unmonitored Devices: Халдлагчдын "Launch Base"

Сүлжээний Edge төхөөрөмжүүд (Firewalls, VPN gateways, IoT devices) халдлагын гол цэг болж хувирлаа. Эдгээр төхөөрөмжүүд нь ихэвчлэн EDR суулгах боломжгүй, log monitoring сул байдгийг халдлагчид ашиглаж байна.

- Living-off-the-Land: Хятадын харьяалалтай (Chinese-nexus) халдлагын бүлгүүд, тухайлбал Salt Typhoon, сүлжээний төхөөрөмжүүд дээр удаан хугацаанд нуугдаж (persistence), сүлжээний урсгалыг хянах тактикийг баримталж байна.

- Day-N Exploitation: Шинэ эмзэг байдал (Zero-day) гарахад бус, харин patch хийгдээгүй удсан (N-day) төхөөрөмжүүдийг онилж, ransomware тараах тохиолдол ихэссэн.

5. Имэйлээс хальсан Social Engineering

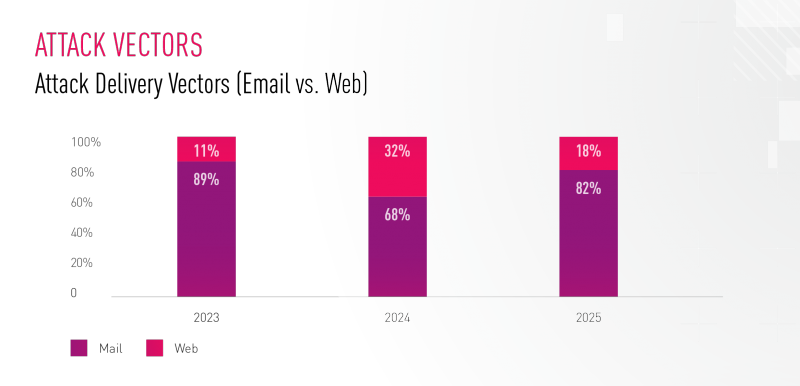

Имэйл нь хортой файл түгээх үндсэн суваг хэвээр байгаа ч (нийт хортой файлын 82% нь имэйлээр, 18% нь web-based), халдлага үйлдэгчид олон сувгийг хослуулж байна.

- Байгууллагуудад ирсэн хавсралттай имэйлийн 46% нь хортой (malicious) байсан.

- ClickFix төрлийн халдлагын идэвх 500% өссөн.

- Утасны дуудлагад суурилсан impersonation (дүр эсгэх) нь байгууллагууд руу чиглэсэн intrusion technique болж хувирсан.

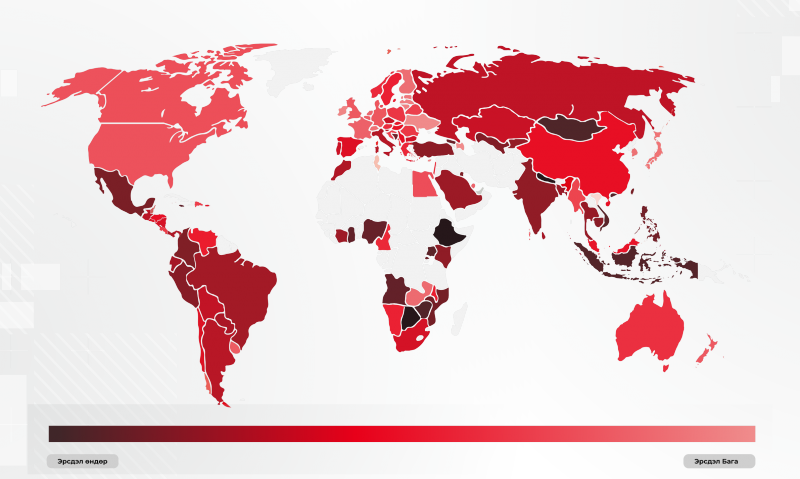

GLOBAL STATISTICS БА САЛБАРЫН ОНЦЛОГ

2026 оны тайлангийн тоон үзүүлэлтүүд кибер аюулгүй байдлын мэргэжилтнүүдэд хаашаа анхаарах ёстойг тодорхой харуулж байна.

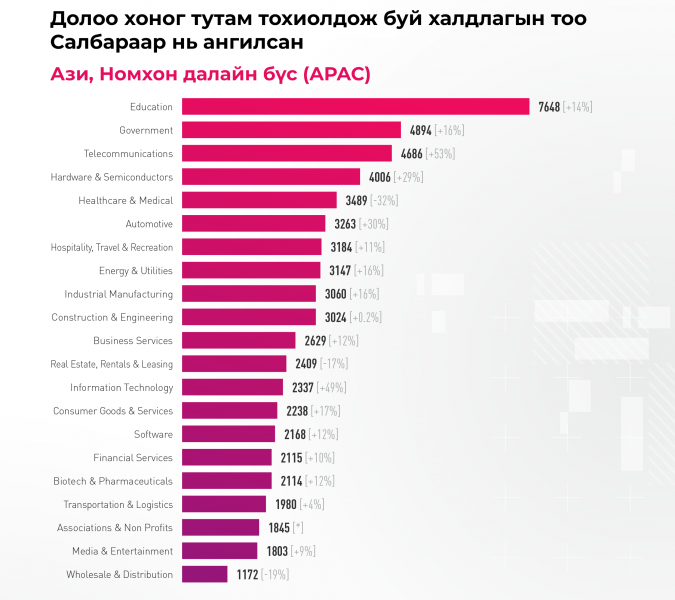

Хамгийн их өртсөн салбарууд:

- Боловсрол/Судалгаа (Education/Research): Хамгийн их халдлагад өртсөн салбар. Шалтгаан нь "Open Network" бодлого, оюутан/багш нарын BYOD (Bring Your Own Device) ихтэй, мөн судалгааны үнэтэй дата хадгалдагтай холбоотой.

-

Харилцаа холбоо (Telecommunications)

Харилцаа холбооны салбар нь хоёр оронтой тоогоор өссөн халдлагын давтамжтайгаар APAC бүсэд анхаарал татаж байна. Үүнд үндсэн системүүдэд нэвтрэх (Core systems access) болон хэрэглэгчийн эмзэг өгөгдлийг олж авахад чиглэсэн тогтмол хэв маяг ажиглагдаж байна.

- Засгийн газар/Цэрэг арми (Gov/Military): Кибер тагнуул (Espionage) болон Narrative Control (нөлөөллийн ажиллагаа)-ийн үндсэн бай болсон байна,

APAC (Ази, Номхон далай) бүс нутагт долоо хоногт дунджаар 2,600+ халдлага бүртгэгдсэн нь дэлхийн дунджаас хамаагүй өндөр байна.

2026 оны тайлангаас харахад уламжлалт "Reactive" буюу ослын дараах хариу арга хэмжээ хангалтгүй болсон байна. CISO болон IT инженерүүд дараах чиглэлд анхаарах шаардлагатай:

- Prevention-First Strategy: Халдлагыг зөвхөн илрүүлэх биш, урьдчилан сэргийлэх давхаргууд (Layered prevention) үүсгэх.

- Identity Security: Халдлагчид malware-аас илүүтэйгээр хулгайлагдсан credentials ашиглан нэвтэрч байгаа тул MFA болон Identity monitoring-ийг чангатгах.

- Manage Unmonitored Devices: Edge болон IoT төхөөрөмжүүдийг сүлжээний сегментчилэл (Segmentation) болон нэмэлт хяналтаар хамгаалах.

- Data-Centric Security: Халдлагын эцсийн зорилго нь ихэвчлэн өгөгдөл байдаг тул Data Protection-ийг аюулгүй байдлын цөм болгох.

Мэдээллийн технологийн шилдэг шийдлийг нэвтрүүлэгч Вертексмон компани

.webp.png)